Vấn Đề Nóng: Lỗ Hổng Nghiêm Trọng Trong Plugin Mở Rộng Của Elementor Gây Ra Nguy Cơ Chiếm Quyền Kiểm Soát Website

Trong thế giới phát triển web bằng WordPress, Elementor là một plugin xây dựng trang (page builder) vô cùng phổ biến, được tin dùng bởi hàng triệu website. Tuy nhiên, tính phổ biến này cũng khiến Elementor và các plugin mở rộng (add-ons) của nó trở thành mục tiêu hấp dẫn cho các tin tặc.

Gần đây (cuối năm 2025), một lỗ hổng bảo mật nghiêm trọng đã nổi lên trong một plugin mở rộng (add-on) của Elementor, cụ thể là King Addons for Elementor. Lỗ hổng này không chỉ ở mức độ cao mà còn bị khai thác tích cực trên diện rộng, đe dọa đến an ninh của hàng ngàn website.

Bản Tin Chi Tiết về Lỗ Hổng Bảo Mật

Lỗ hổng được đề cập là một vấn đề về Leo Thang Đặc Quyền (Privilege Escalation) nghiêm trọng, được theo dõi với mã định danh CVE-2025-8489 (điểm CVSS: 9.8 – mức độ Critical).

Chi tiết Kỹ thuật và Phạm vi Ảnh hưởng

- Tên Lỗ Hổng: Lỗi Leo Thang Đặc Quyền qua điểm cuối đăng ký (Privilege Escalation via Registration Endpoint).

- Mã CVE: CVE-2025-8489 (Được cho là liên quan đến CVE-2025-6325).

- Plugin bị Ảnh hưởng: King Addons for Elementor (Được sử dụng trên hơn 10.000 cài đặt tích cực).

- Các Phiên bản Dễ bị Tổn Thương: Từ 24.12.92 đến 51.1.14.

- Bản Vá: Lỗi đã được khắc phục trong phiên bản 51.1.35 (phát hành ngày 25 tháng 9 năm 2025).

- Cơ chế Khai thác: Lỗ hổng này bắt nguồn từ việc plugin không hạn chế đúng cách vai trò người dùng (user role) mà người dùng có thể đăng ký thông qua tiện ích “King Addons Login | Register Form”.

Kẻ tấn công không cần xác thực (unauthenticated attackers) có thể lợi dụng điều này để đăng ký một tài khoản mới và tự gán cho mình vai trò Quản trị viên (Administrator) bằng cách chỉ định vai trò này trong quá trình đăng ký.

Bên cạnh đó, các báo cáo cũng đề cập đến một lỗ hổng quan trọng khác trong cùng plugin này, đó là Tải Lên Tệp Tùy Ý Không Cần Xác Thực (Unauthenticated Arbitrary File Upload) – CVE-2025-6327, cho phép kẻ tấn công tải các tệp tùy ý lên thư mục có thể truy cập web. Mặc dù có cơ chế khác, nhưng hậu quả tiềm tàng cũng là chiếm quyền kiểm soát trang web.

Hậu quả và Tình trạng Khai thác

- Chiếm Quyền Kiểm Soát Hoàn Toàn: Sau khi giành được đặc quyền quản trị, tin tặc có thể hoàn toàn chiếm đoạt trang web (full site takeover).

- Tải lên Mã Độc: Kẻ xấu có thể tải lên mã độc, plugin hoặc backdoor độc hại.

- Chuyển Hướng Trang Web: Chuyển hướng người truy cập đến các trang web lừa đảo hoặc độc hại.

- Tiêm Nội dung Độc hại: Chèn spam, mã độc khai thác tiền điện tử hoặc nội dung không mong muốn.

Các công ty bảo mật như Wordfence và Patchstack đã ghi nhận các cuộc tấn công khai thác hàng loạt (mass exploitation) lỗ hổng này đang diễn ra. Wordfence đã chặn hàng chục nghìn nỗ lực khai thác chỉ trong vòng vài tuần sau khi lỗ hổng được công khai. Điều này cho thấy tính nghiêm trọng và tốc độ mà các tác nhân đe dọa đang nhắm vào các trang web chưa được cập nhật.

Đánh Giá và Ý Kiến Chuyên Gia

Các chuyên gia bảo mật đều đồng lòng nhấn mạnh rằng lỗ hổng trong King Addons for Elementor là một ví dụ điển hình về Lỗi Kiểm Soát Truy Cập Bị Hỏng (Broken Access Control) – một trong những rủi ro bảo mật hàng đầu trong ứng dụng web.

Quan điểm về Lỗi Kiểm Soát Truy Cập

Các nhà nghiên cứu tại Wordfence đã giải thích rằng bản chất lỗi nằm ở việc plugin “không giới hạn đúng cách các vai trò mà người dùng có thể đăng ký”. Đây là một lỗi logic cơ bản nhưng mang lại hậu quả nghiêm trọng nhất đối với bảo mật.

“Lỗi này cho phép kẻ tấn công không cần xác thực đăng ký tài khoản người dùng cấp quản trị viên. Việc đạt được đặc quyền quản trị một cách dễ dàng như vậy là con đường nhanh nhất dẫn đến việc thỏa hiệp hoàn toàn trang web,” trích lời một chuyên gia bảo mật từ Defiant (công ty mẹ của Wordfence).

Thách thức về Plugin Mở Rộng

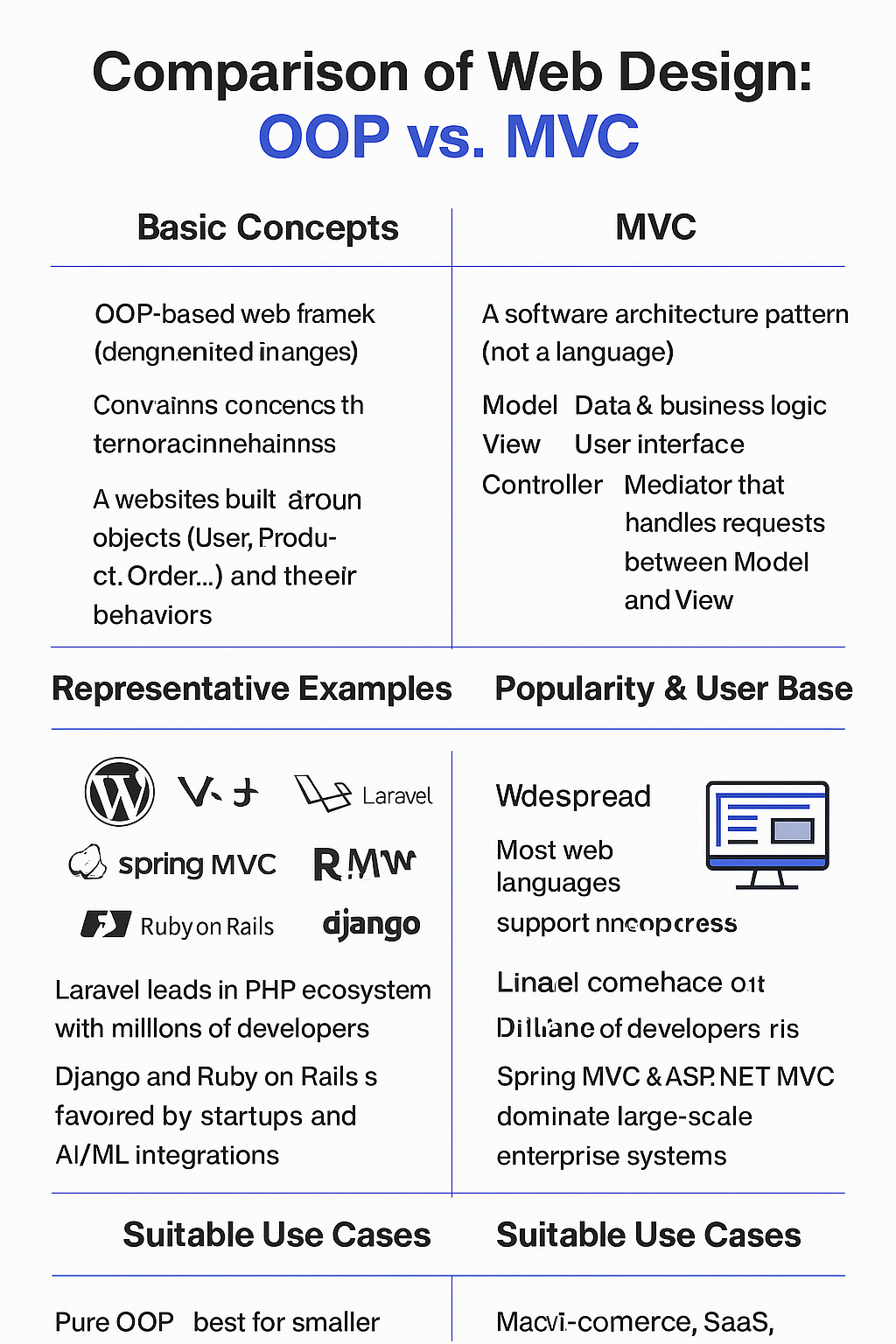

Patchstack (một nền tảng tình báo lỗ hổng bảo mật) thường xuyên cảnh báo rằng hệ sinh thái plugin mở rộng của WordPress, bao gồm các add-on cho Elementor, là một mặt trận rủi ro lớn. Nhiều plugin bên thứ ba, dù có hàng ngàn lượt cài đặt, nhưng có thể không tuân thủ các thực tiễn mã hóa an toàn (secure coding practices) tốt nhất của WordPress, đặc biệt là việc kiểm tra quyền hạn (capability checks) và xử lý Nonce (nonce validation) cho các hành động AJAX.

Ý kiến chuyên gia cho rằng các lỗi như:

- Thiếu Nonce và Kiểm tra Quyền hạn: Cho phép người dùng không được xác thực thực hiện các chức năng nhạy cảm.

- Thiếu Sanitization/Validation: Dẫn đến các lỗ hổng như tải lên tệp tùy ý hoặc XSS (Cross-Site Scripting).

là phổ biến trong các plugin kém chất lượng.

Lời Khuyên và Khuyến Nghị Của Chuyên gia

Các chuyên gia bảo mật đồng loạt đưa ra các khuyến nghị sau để bảo vệ website:

- Cập nhật Ngay Lập Tức: Đây là biện pháp phòng ngừa quan trọng nhất. Quản trị viên phải đảm bảo cập nhật King Addons for Elementor lên phiên bản 51.1.35 hoặc mới hơn càng sớm càng tốt.

- Kiểm tra và Giám sát:

- Kiểm toán Người dùng: Kiểm tra danh sách người dùng quản trị viên để tìm bất kỳ tài khoản đáng ngờ hoặc mới được tạo nào. Nếu phát hiện, hãy xóa chúng ngay lập tức.

- Giám sát Hoạt động Bất thường: Theo dõi nhật ký (logs) để tìm kiếm các nỗ lực đăng ký đáng ngờ hoặc các hoạt động quản trị không rõ nguồn gốc.

- Hạn chế Sử dụng Plugin: Các nhà phát triển web nên đánh giá lại các plugin bên thứ ba mà họ sử dụng.

- Nguyên tắc “Cần và Đủ”: Chỉ cài đặt các plugin thực sự cần thiết.

- Uy tín của Nhà Phát triển: Ưu tiên các plugin từ các nhà phát triển có uy tín và lịch sử cập nhật bảo mật tốt.

- Sử dụng Tường Lửa Ứng Dụng Web (WAF): Triển khai một WAF (như những dịch vụ được cung cấp bởi Cloudflare, Wordfence, v.v.) có thể giúp chặn các nỗ lực khai thác đã biết thông qua các quy tắc bảo mật được cập nhật liên tục.

Elementor và Rủi ro Bảo mật Định kỳ

Lỗ hổng trong King Addons không phải là sự cố bảo mật đầu tiên liên quan đến Elementor hoặc các plugin của nó. Lịch sử đã ghi nhận một số sự kiện quan trọng:

- Đầu năm 2023: Lỗ hổng Kiểm soát Truy cập Bị Lỗi (Broken Access Control) trong Elementor Pro (phiên bản <= 3.11.6). Lỗi này cho phép người dùng đã xác thực (như Khách hàng WooCommerce) thay đổi tùy chọn trang web, bao gồm việc bật đăng ký và đặt vai trò quản trị viên mặc định, dẫn đến việc chiếm quyền kiểm soát trang web.

- Năm 2022: Lỗ hổng nghiêm trọng trong Elementor (phiên bản 3.6.0 – 3.6.2) cho phép người dùng có quyền truy cập thấp tải lên và kích hoạt tệp ZIP độc hại (giả mạo Elementor Pro), dẫn đến Thực Thi Mã Từ Xa (Remote Code Execution – RCE).

Những sự kiện này củng cố quan điểm rằng, dù Elementor là một công cụ mạnh mẽ, người dùng cần duy trì ý thức bảo mật cao và cập nhật thường xuyên cả plugin lõi và các tiện ích mở rộng của nó. Sự gia tăng phức tạp và số lượng plugin đã làm tăng đáng kể bề mặt tấn công (attack surface) của một trang web WordPress.

Hành động gì nếu đang cài addons này?

Lỗ hổng Leo Thang Đặc Quyền (CVE-2025-8489) trong King Addons for Elementor đại diện cho một rủi ro cấp tính và nghiêm trọng đối với các website đang sử dụng phiên bản dễ bị tổn thương. Việc khai thác đang diễn ra tích cực trên toàn cầu, biến mỗi trang web chưa được vá thành một mục tiêu tiềm năng.

Hành động tức thời là bắt buộc: Quản trị viên cần ưu tiên cập nhật plugin King Addons lên phiên bản 51.1.35 trở lên và thực hiện kiểm tra bảo mật sau cập nhật.